实例管理

购买实例

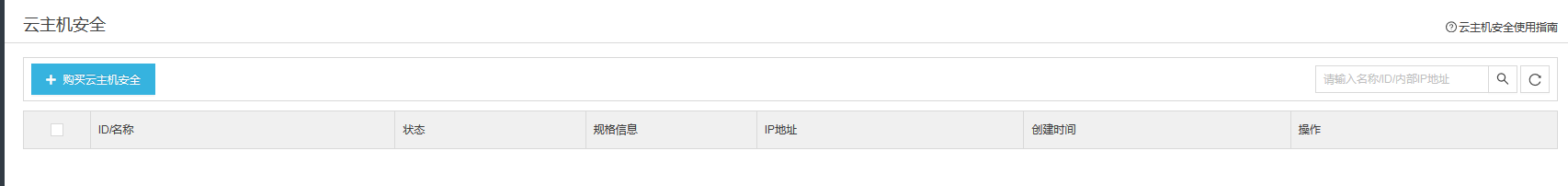

租户通过本功能完成对服务实例的创建、维护和管理。

菜单路径

产品与服务 → 安全(云御) → 云主机安全 HSec → 服务列表 → 点击购买云主机安全

操作步骤

1、 登录浪潮云服务控制台。

2、 点击 产品与服务 → 安全(云御) → 云主机安全 HSec → 服务列表,进入实例操作界面。

3、 点击"购买云主机安全",填写基本信息。 如表 1所示。

表 1 属性说明

| 属性 | 属性说明 |

|---|---|

| 服务名称 | 服务实例的名称。名称只能包含中文、数字、字母和"-",长度不超过 36。 |

| 计费模式 | 包年/包月:包年包月是预付费模式,按订单的购买周期计费,适用于可预估资源使用周期的场景。 |

| 区域 | 不同区域之间内网互不相通,请就近选择靠近您业务的区域,可减少网络延时,提高访问速度。 |

| 选择产品 | 选择已经定义好的产品 |

| 选择规格 | 选择对应产品下的规格 |

| 选择授权主机数 | 最小值为 1 |

| 时长 | 选择购买服务实例的时长 |

4、 确认无误后,点击"立即购买",进入订单确认页, 支付成功后即完成一个云主机安全的购买 。

续费

操作步骤

1、 登录浪潮云服务控制台。

2、 点击 产品与服务 → 安全(云御) → 主机安全 HSEC → 服务列表,进入实例操作界面。

3、 在需要续费的实例的操作栏中,点击"更多"选择"续费",跳转到续费订单界面。

4、 选择续费的时长,点击"去支付"。

5、 支付成功,完成续费。

管理实例

操作步骤

1、 登录浪潮云服务控制台。

2、 点击 产品与服务 → 安全(云御) → 云主机安全 HSec → 服务列表,进入实例操作界面.

3、 管理单个实例:在右侧操作栏中,单击"管理",即可登录到实例管理界面进行操作。

实例详情

操作步骤

1、 登录浪潮云服务控制台。

2、 点击 产品与服务 → 安全(云御) → 云主机安全 HSec → 服务列表,进入实例操作界面。

3、 点击需要查看详情的实例 ID 进入 。

搜索实例

操作步骤

1、 登录浪潮云服务控制台

2、 点击 产品与服务 → 安全(云御) → 云主机安全 HSec → 服务列表,进入实例操作界面。

3、 在上方的搜索框中输入要搜索的实例的名称、ID 或内网 IP,点击"搜索"按钮。

产品登录

通过控制台单点登录

具有 admin 权限的云平台用户,可通过实例的单点登录功能登录云主机安全系统,登录后创建策略,操作步骤如下:

登录浪潮云服务控制台。

点击 产品与服务 → 安全(云御) → 云主机安全 → 服务列表,进入实例操作界面。

注:由于政务云环境缺少 DNS 服务器,需要根据提示配置本机 host 文件

管理单个实例:在右侧操作栏中,单击"管理",即可登录到实例管理界面进行操作。

通过 IP 地址登录

客户在可以访问浪潮云控制台的基础上可以通过云主机安全 IP 地址直接登录至主机安全管理控制台界面。

https://IP:8443/inspur.jsp 通过登录浪潮云的账户后,可直接单点跳转至云主机安全控制台管理页面。

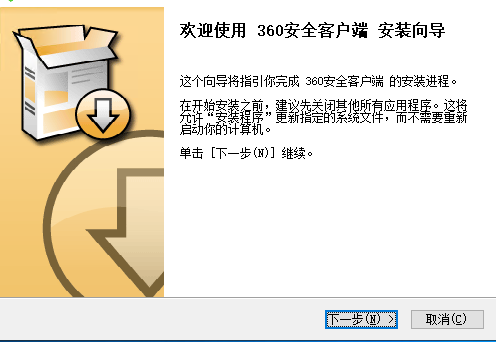

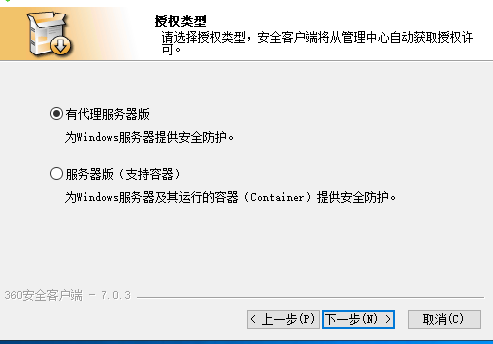

安装客户端

手动下载安装

在政务云场景,租户的云服务器均可通过产品列表中云主机安全产品 IP 地址手动下载主机安全防护 agent 并进行安装。

登录云服务器,输入以下 URL 进行:

Windows 版云服务器客户端下载地址如下所示(替换 IP 为服务列表中的 IP 地址):https://IP:8443/download/deploy/ROOT/agent/ics-agent.exe

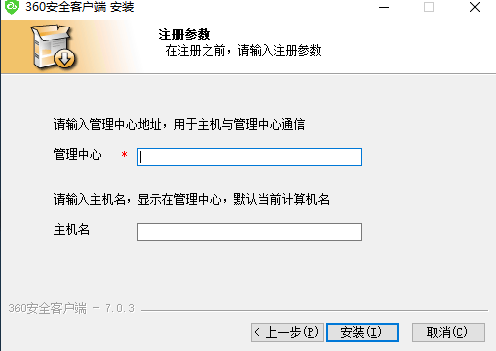

在管理中心处,输入下载客户端的 IP 地址。

填写主机名,便于标识该主机。

Linux 版云服务器客户端下载地址如下所示(替换 IP 为服务列表中的 IP 地址):https://IP:8443/download/deploy/ROOT/agent/ics_agent.py

下载后进行客户端安装即可。

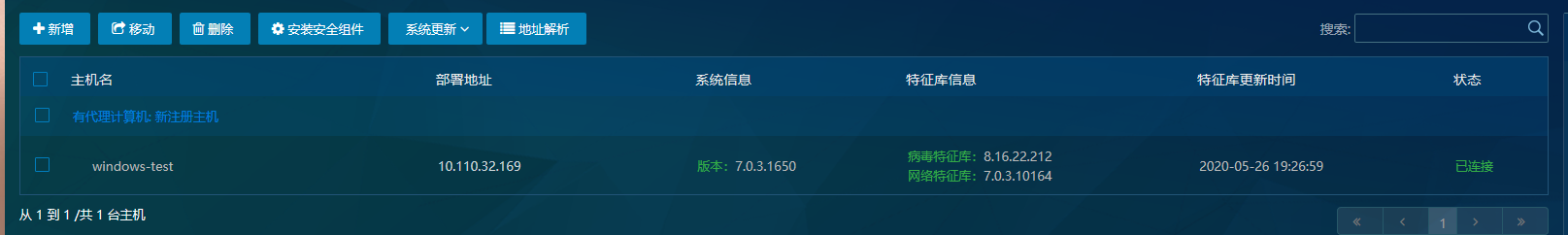

客户端推送

租户登录管理控制台后,通过资产管理中的主机列表选择需要安装客户端的主机,点击安装安全插件。

注明:被推送客户端的云服务器必须绑定 FIP 或者 EIP,否则会因为网络问题无法成功推送。

备注:除以下版本的操作系统外其它操作系统无需重启。

| 发行版本 | 系统资源 | 内核版本 | 云计算平台 |

|---|---|---|---|

| CentOS 7.2 | 所有情况 | 3.10.0-327.18.2.el7.x86_64 | OpenStack(Mitaka) |

| CentOS 7.2 | 所有情况 | 3.10.0-327.18.2.vmsec.x86_64 | OpenStack(Mitaka) |

| XenServer | 当主机物理内存小于24G时 | 所有 | 所有 |

| 浪潮InCloudSphere | 当主机物理内存小于24G时 | 所有 | 所有 |

设置安全策略

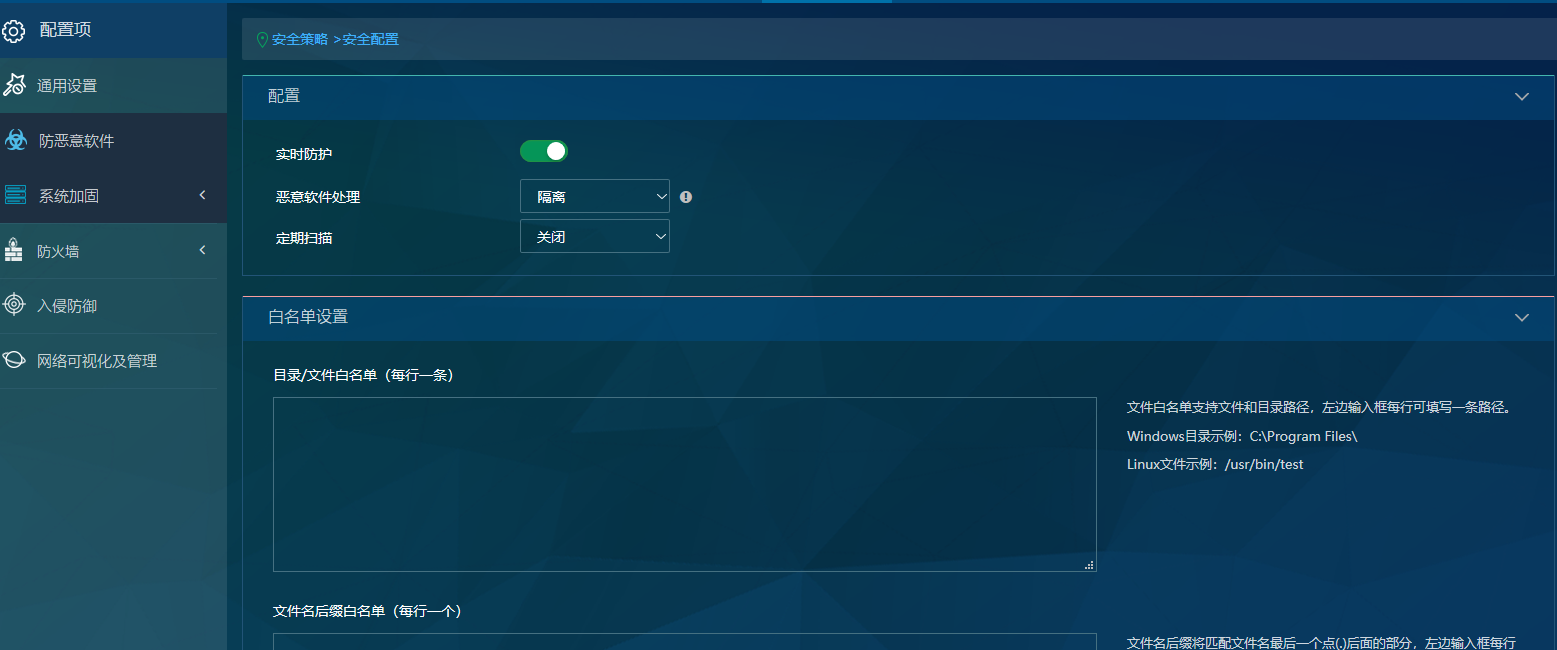

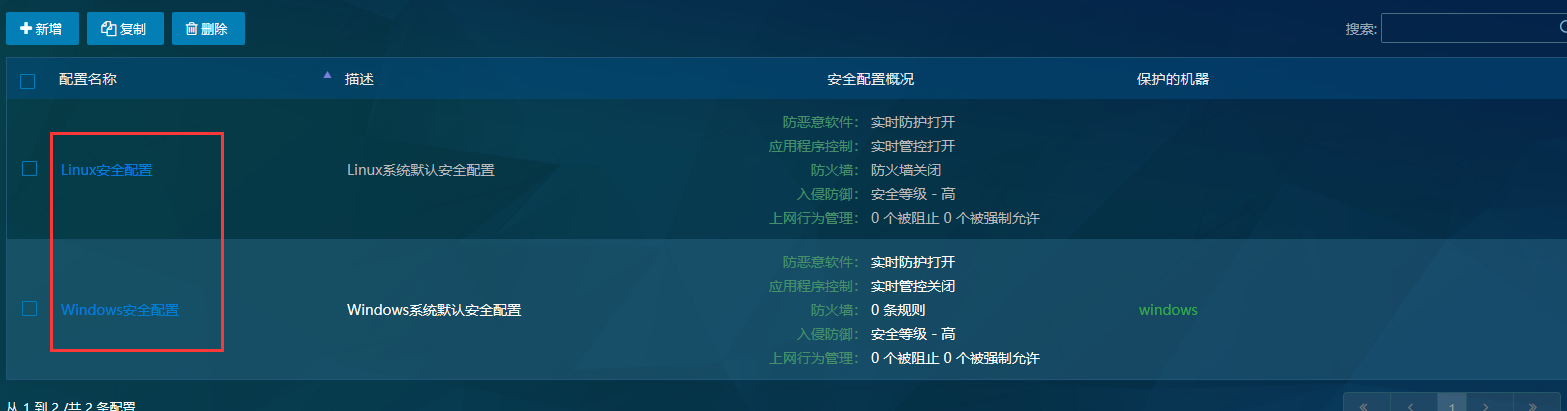

安全配置

安全配置是防护系统针对每台计算机的所有安全设置的集合,包括防恶意软件,系统加固,防火墙,入侵防御,网络可视化及管理。 用户定义好安全配置后, 可以将它应用到多台计算机。可以定义规则自动匹配,也可以手动为虚拟机指定安全配置。

通过安全策略下的安全配置页面,用户可以:

查看现有安全配置的列表,包括安全配置的概况

添加、复制和删除安全配置

安全配置编辑

点击安全策略名称,可进行安全策略的编辑。编辑安全配置页面包括 10 个选项卡,分别在每个选项卡内进行相应的设置。

通用设置

名字: 规则名称,支持中文名,是必选项。

描述: 可选项。

适用操作系统:Windows 或 Linux 或所有操作系统。

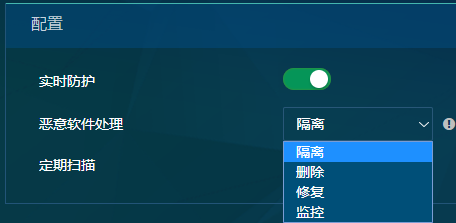

防恶意软件

a) 实时防护

如果打开实时防护, 应用该安全配置的虚拟机将受到实时的防恶意软件防护,虚拟机列表中的实时防护状态会变为

应用该安全配置的虚拟机将受到实时的防恶意软件防护,虚拟机列表中的实时防护状态会变为 。如果关闭实时防护

。如果关闭实时防护 ,应用该安全配置的虚拟机不会受到实时的防恶意软件防护,虚拟机列表中的实时防护状态会变为 ,默认是打开状态。

,应用该安全配置的虚拟机不会受到实时的防恶意软件防护,虚拟机列表中的实时防护状态会变为 ,默认是打开状态。

b) 恶意软件处理

如果在虚拟机中检测到病毒,系统提供了以下 4 种方式对病毒进行处理

隔离:将恶意软件移到隔离区,VMware 平台需要手动从安全虚拟机恢复隔离文件

删除:将恶意软件永久删除

修复:尝试修复恶意软件并隔离,VMware 平台暂不支持修复

监控:只记录日志,不对恶意软件采取动作

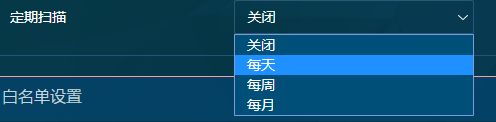

c) 定期扫描

可以选择定期对虚拟机进行全盘扫描。时间可以是每天,每周或者每月的具体某个时间点,默认是关闭状态。

注:只有虚拟机为开启状态才会进行定期扫描。

例如,配置定期扫描时间为每天 15:00,则如果有虚拟机在 15:00 到 16:00 这段时间内从挂起或关闭状态变成开启状态,虚拟机起来后也会进行定期扫描。

d) 文件白名单

将文件夹或者文件路径加入白名单,安全模块将不对这些文件进行扫描和检测。匹配时采用模糊算法,如果要扫描的文件全路径中包含有白名单中的任何一项,则被算作匹配。 编辑框中每行填入一个白名单路径。

例如:"C:\Program Files\"将匹配文件夹及其下面的所有文件和文件夹。

e) 文件名后缀白名单

如果文件名的后缀匹配这个白名单中任何一项,将跳过扫描和检测。 可以配置多个文件后缀,每个文件后缀之间用换行符进行分隔。

f) 仅扫描指定目录设置

如果选中"仅扫描下列目录"复选框,可以把扫描目录限制到指定的目录范围。同时可以把指定目录范围应用到手动全盘扫描,实时扫描和定期扫描中的一项或者多项。

g) 仅扫描包含指定后缀名的文件

如果选中"仅扫描包含下列后缀名的文件"复选框,可以限定只扫描特定文件类型。同时可以把指定文件类型应用到手动全盘扫描,实时扫描和定期扫描中的一项或者多项。

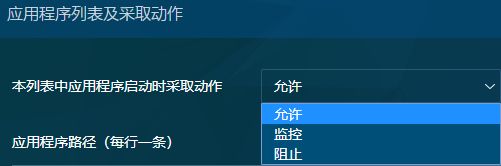

应用程序控制

a) 实时管控

打开实时管控,应用程序控制功能才会生效,默认为关闭状态

只有当实时管控为打开状态,以下配置项才能生效

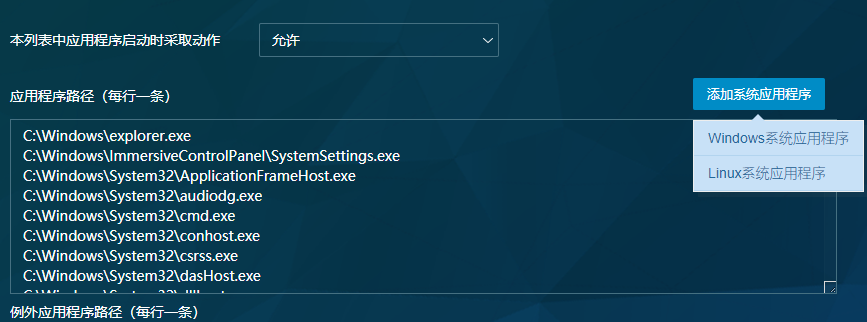

b) 本列表中应用程序启动时采取动作

系统可以对客户端中的进程采取允许、阻止和监控 3 种动作,并记录日志(操作为允许以及对例外进程的操作不记录日志)

c) 添加系统应用进程

管理中心将 windows 和 linux 操作系统的系统应用程序定义为了信任应用程序,点击 Windows 系统应用程序或 Linux 系统应用程序,即可以将相应的系统应用程序自动添加至应用程序路径列表中。

d) 应用程序路径

系统可以对输入的应用程序路径或目录路径 执行允许/阻止/监控的操作

e) 例外应用程序路径

例外应用程序路径的操作与其他进程一致

f) 应用程序名

系统可以对输入的应用程序名执行允许/阻止/监控操作

g) 其他应用程序

不在上述 3 个应用程序列表中的应用程序为其他应用程序,其他应用程序在启动时采取的动作为允许/阻止/监控

完整性监控

a) 实时监控

打开实时监控开关,相应的计算机才会处于实时的完整性监控中,默认为关闭状态。

b) 定期扫描

可以选择定期对虚拟机进行完整性监控扫描。时间可以是每天,每周或者每月的具体某个时间点,默认是关闭状态。

c) 监控等级

包括高和严格(从低到高)。等级越高,系统默认推荐的规则就越多。例如,高安全等级,系统默认推荐严重等级为"严重"和"高"的规则;严格安全等级,系统默认推荐严重等级为"中","高"和"严重"的规则。

d) 显示所有规则

如上所述,高安全等级下,系统默认推荐严重性为"高"和"严重"的规则。如果想添加"中"严重性的规则,可以选中该复选框来显示所有规则。

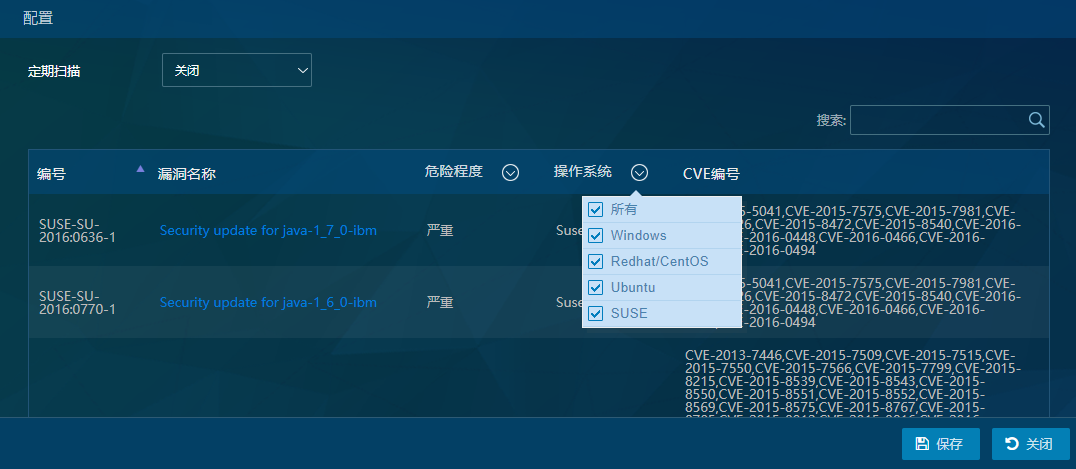

漏洞管理

a) 定期扫描

可以选择定期对虚拟机进行漏洞扫描。时间可以是每天,每周或者每月的具体某个时间点,默认是关闭状态。

b) 危险程度筛选

根据危险程度筛选查看对应漏洞规则。

c) 操作系统筛选

根据不同虚机的操作系统筛选漏洞规则。

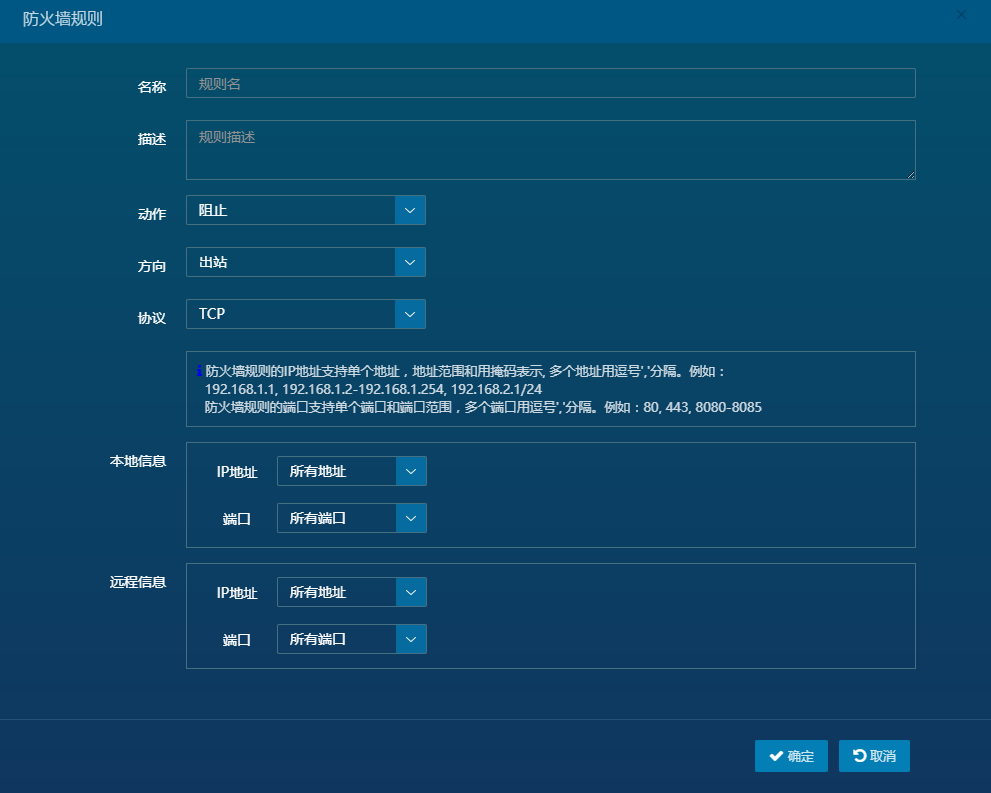

防火墙

防火墙开关:打开防火墙开关,该功能才会生效。该开关默认为打开状态。

在防火墙选项页,可以查看现有防火墙规则的列表, 也可以添加、复制和删除规则。系统会按照防火墙规则的优先级从高到低依次匹配,所以用户可以调整规则的优先级来达到期望的目的

- 动作

防火墙对网络流量的默认动作是放行,用户可以添加规则对某些流量进行允许,阻止或者强制允许。

允许:允许与默认放行的后台处理其实是一样的,但是在一些比较复杂的网络环境中,一般会将允许与阻止配合使用。例如某些虚拟机要阻止除 80 端口外的所有出站流量,就可以先配置一条允许 80 端口的 TCP 流量,再配置一条阻止所有端口的 TCP 流量,来达到目的。

阻止:阻止指定流量的会话。

强制允许:是指系统不对该网络会话作任何处理。即使它匹配其他网络模块的阻止规则,也不会阻止该会话。

- 方向

入站:指网络会话的目标地址是虚拟机 IP。

出站:指网络会话的源地址是虚拟机 IP。

- 协议

支持 TCP、UDP 和 ICMP 协议。

- 本地/远程信息

防火墙的本地信息或者远程信息除支持"所有地址"外还支持单个地址,以及地址范围和带掩码的地址, 多个地址用逗号","分隔。其中地址范围用中划线"-"分隔,掩码和地址之间用"/"分隔。

例如:192.168.1.1, 192.168.1.2-192.168.1.254, 192.168.2.1/24

- 本地/远程端口

防火墙本地信息和远程信息中的端口除支持"所有端口"外还支持单个端口和端口范围,多个端口之间用逗号","分隔。其中端口范围用中划线"-"分隔。例如 :80,8443-8445。

失陷检测

失陷检测开关:此功能需打开失陷检测开关才可用。通过监控虚拟机/终端的网络流量,并通过检查威胁情报数据库来检测受感染的主机。

失陷处理:监控/隔离。处于"监控"状态时,系统检测到主机失陷后只监控不做处理。处于"隔离"状态时,系统检测到主机失陷后会自动隔离失陷主机。

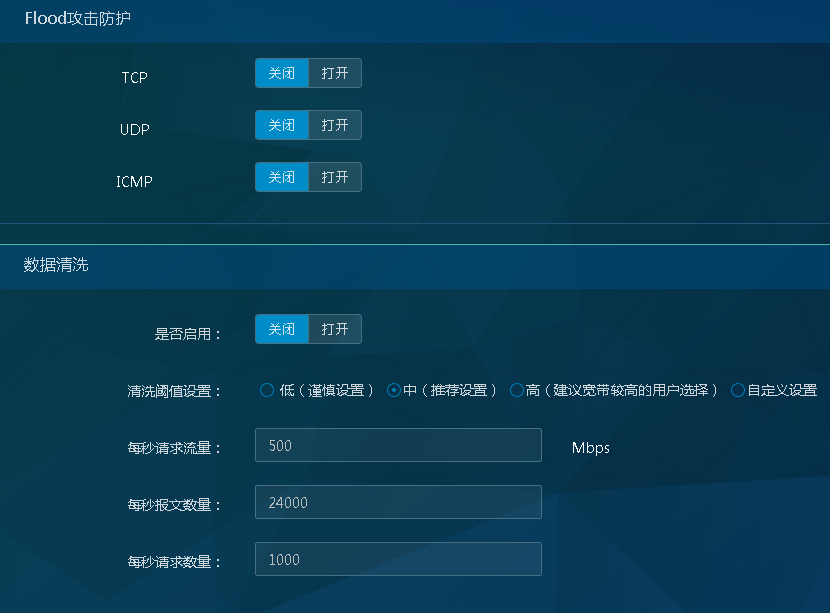

DDOS 防护

防护常见的 DoS 攻击,例如 TCP Syn Flood、ICMP Flood、UDP Flood 等攻击形式。

DDos 防护页面可以开启或关闭防 DDos 攻击,默认为关闭状态。

有 4 种数据清洗的阈值可以设置,分别为低、中、高和自定义设置。除自定义设置之外,每一种阈值中的每秒请求流量大小、每秒报文数量、每秒请求数量都设有对应默认值。

入侵防御

集成了高性能深度包检查体系结构和动态更新的特征数据库以提供完善的网络防护,从而抵御应用程序漏洞、蠕虫病毒和恶意网络通信的攻击。

管理员可以在入侵防御页面手动开启或关闭入侵防御实时防护功能。如果开启了实时防护,则当应用该安全配置的虚拟机遭到入侵时,系统会启动防御机制;如果关闭了实时防护,当应用该安全配置的虚拟机遭到入侵时,系统不会对其进行保护。

系统默认根据通用配置中的"适用操作系统"来显示对应的入侵防御规则;例如,适用操作系统为"windows"时,入侵防御规则页面会勾选 windows 下的入侵防御规则。

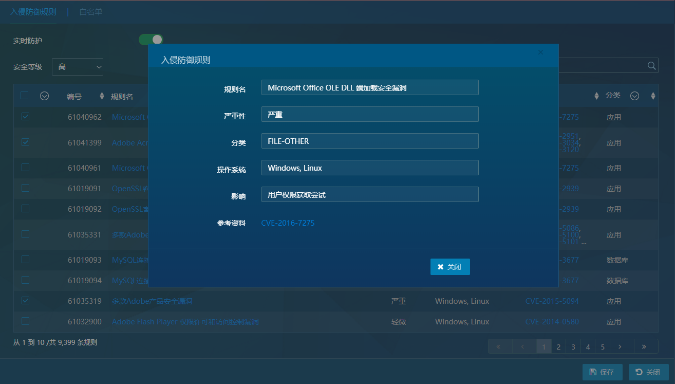

在入侵防御页面可以根据安全等级选取所有的入侵防御规则

安全等级为"严格"时,显示严重性为"严重"、"普通"、"轻微"的入侵防御规则。

安全等级为"高"时 ,显示严重性为"严重"、"普通"的入侵防御规则。

安全等级为"中等"时,仅显示严重性为"严重"的入侵防御规则。

用户可以手动去掉某些规则。 直接去勾选入侵防御规则前的复选框即可。在"严格"和"高"安全等级时,如果想添加安全等级为"中"的规则,可以选中"显示所有规则"复选框来显示所有规则。

点击列表中的规则名称,可以打开"入侵防御规则信息"对话框,查看详细的信息。

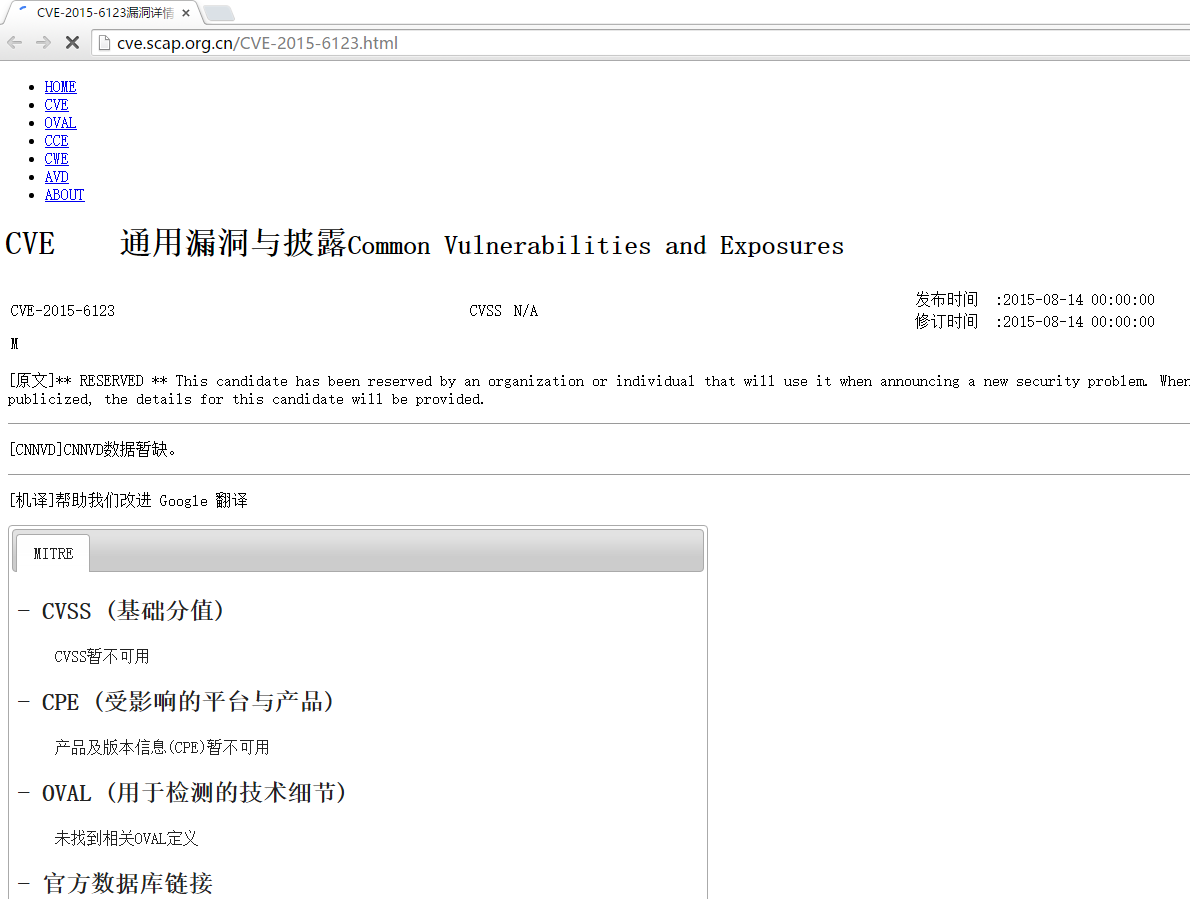

点击最后一列中的"参考资料",能够打开 CVE 漏洞信息库

可以根据入侵防御规则的编号/规则名/严重性/操作系统/参考资料/分类对入侵防御规则列表进行排序,方便管理员查看

可以根据入侵防御规则的编号/规则名/严重性/操作系统/参考资料进行搜索,支持模糊搜索。

网络可视化及管理

上网行为管理开关:打开上网行为管理开关,该功能才会生效。该开关默认为打开状态。

从所有支持的网络协议中选取某些进行控制,控制方式有:阻止和强制允许。

强制允许是指防护系统不对该网络协议的网络通信作任何处理。即使该网络协议的数据包匹配了入侵防御的阻止规则,入侵防御模块也不会去阻止。后续的数据包也不会做任何扫描。

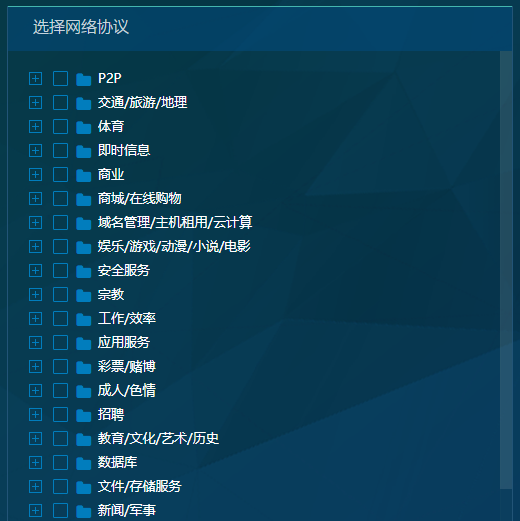

在'网络可视化及管理'标签页左侧的树型结构框中,可以通过勾选网络协议类型名称前的复选框来选择某一类或几类的网络协议、也可以选择某个或某些具体的网络协议。

点击 ,可以展开该类网络协议下包含的具体网络协议。

,可以展开该类网络协议下包含的具体网络协议。

点击 ,可以收起该类网络协议的树型结构

,可以收起该类网络协议的树型结构

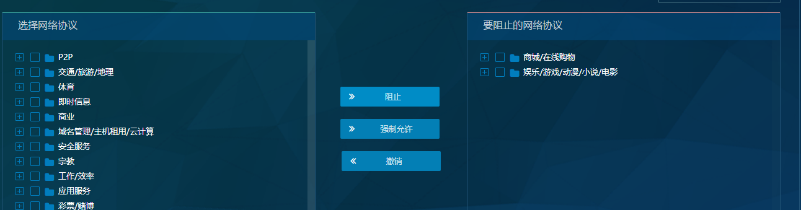

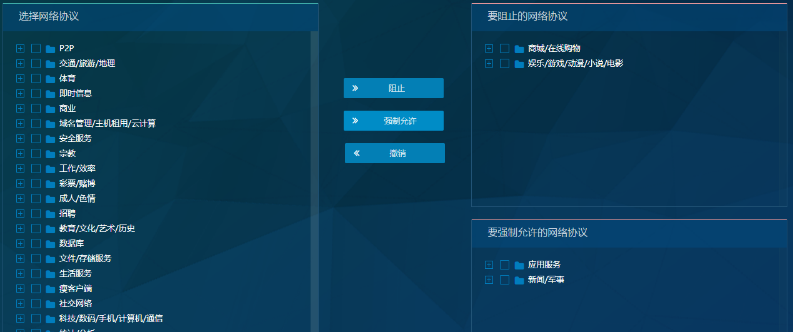

在树型结构框中选择网络协议,点击"阻止"按钮,该网络协议就会被添加至右侧的'要阻止的网络协议'框中

在树型结构框中选择网络协议,点击"强制允许"按钮,该网络协议就会被添加至右侧的'要强制允许的网络协议'框中

在'要阻止的网络协议'或'要强制允许的网络协议'框中选择不再需要阻止或强制允许的网络协议, 点击"撤销"按钮,网络协议就会移回左侧的树型结构框中。

因为系统支持的网络协议多达上千种, 为了提高效率,在配置规则时可以在搜索框中输入网络协议的关键字进行搜索,支持模糊搜索。

注:配置完相应的安全配置后,要记得点击页面下方的"保存"按钮。

复制、删除安全配置

在安全配置列表中选择需要复制或删除的安全配置,点击复制/删除按钮即可。

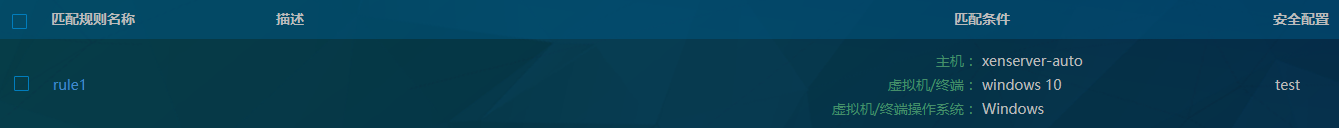

匹配规则

匹配规则可根据虚拟机及其所在主机和主机池的特征,自动为虚拟机指定安全配置。

通过安全策略下的匹配规则页面,用户可以:

查看现有匹配规则的列表,包括规则的匹配条件

添加、复制和删除匹配规则

调整匹配规则的优先级

搜索匹配规则

编辑匹配规则

在匹配规则页面单击"新增"或选择要更改的规则,能够打开"匹配规则"对话框。

匹配规则编辑过程:

指定规则名称和规则的简短描述。

指定要应用的安全配置。

设定匹配条件,匹配条件至少包括下面的一个条件:

主机池: 虚拟机所在主机池的名称,可以配置多个,多个主机池名称之间用英文的逗号','分隔。此条件为单租户模式下使用。

项目:虚拟机所在租户的名称,可以配置多个,多个项目名称之间用英文的逗号','分隔。为多租户模式系统管理员视图下使用。多租户模式普通租户视图无法使用项目作为筛选条件。

主机:虚拟机所在主机的名称,可以配置多个,多个主机名称之间用英文的逗号','分隔。

虚拟机/终端:虚拟机/终端名称,即资产管理-虚拟机/终端页面 虚拟机列表中显示的虚拟机名,可以配置多个,多个虚拟机名称之间用英文的逗号','分隔。

虚拟机/终端操作系统:操作系统目前支持 Windows 和 Linux,由用户创建虚拟机指定。

安全组:openstack 虚拟机或 VMware NSX 环境中虚拟机所属的安全组

分组 : 虚拟机所在的分组名称

通过点击 来添加匹配条件,点击

来添加匹配条件,点击 来删除匹配条件。最多可添加 7 个匹配条件,且不能是同类型的匹配条件。

来删除匹配条件。最多可添加 7 个匹配条件,且不能是同类型的匹配条件。

多个匹配条件之间是'与'的关系,即要满足所有匹配条件,才算匹配成功。

同一个匹配条件之间的多个值是'或'的关系,只要匹配上其中某个值,即算匹配成功。

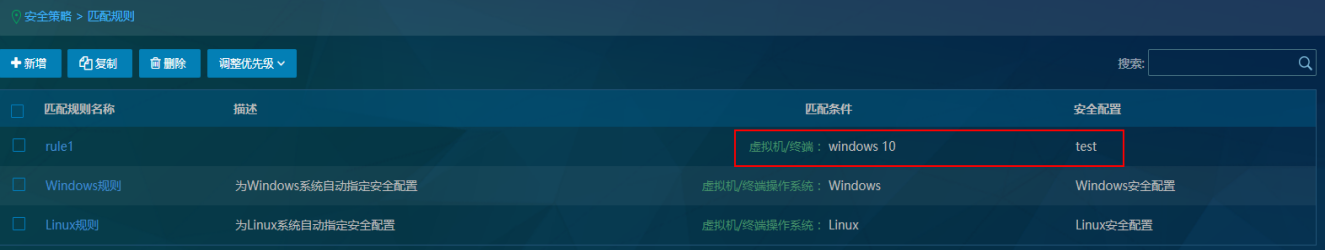

例:如下所示 ,只有虚拟机所属的主机名称包含 xenserver-auto;虚拟机操作系统为 windows,且虚拟机名称为 windows 10 的虚拟机能自动匹配上 test 安全配置。

调整优先级

匹配规则时按照优先规则列表的顺序从上向下依次匹配,用户可以调整规则的优先级来达到期望的匹配结果。

选择需要调整优先级的匹配规则,点击 "调整优先级->置顶/上移/下移/置底'即可,例:

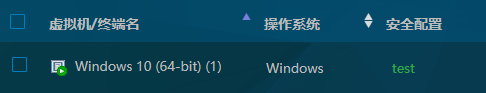

配置匹配规则,匹配条件为虚拟机名称包含'windows 10'的虚拟机,为其应用名称为'test'的安全配置。

因为匹配规则'rule'在'windows 规则'上面,根据从上至下的匹配顺序,虚拟机 Windows 10(64bit-1) (1)会优先匹配'rule1',应用其指定的'test'安全配置

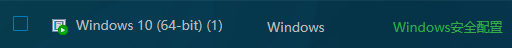

如果调整'rule1'匹配规则,将其置于'windows 规则'的下面,则虚拟机 Windows 10(64bit-1) (1)会优先匹配'Windows 规则',应用其指定的"Windows 安全配置"

注意:匹配条件中的名称都是以关键字形式进行匹配,只要对应的名称中包含匹配条件中的关键字即认为匹配成功。

虚机安全策略制定

安全策略管理

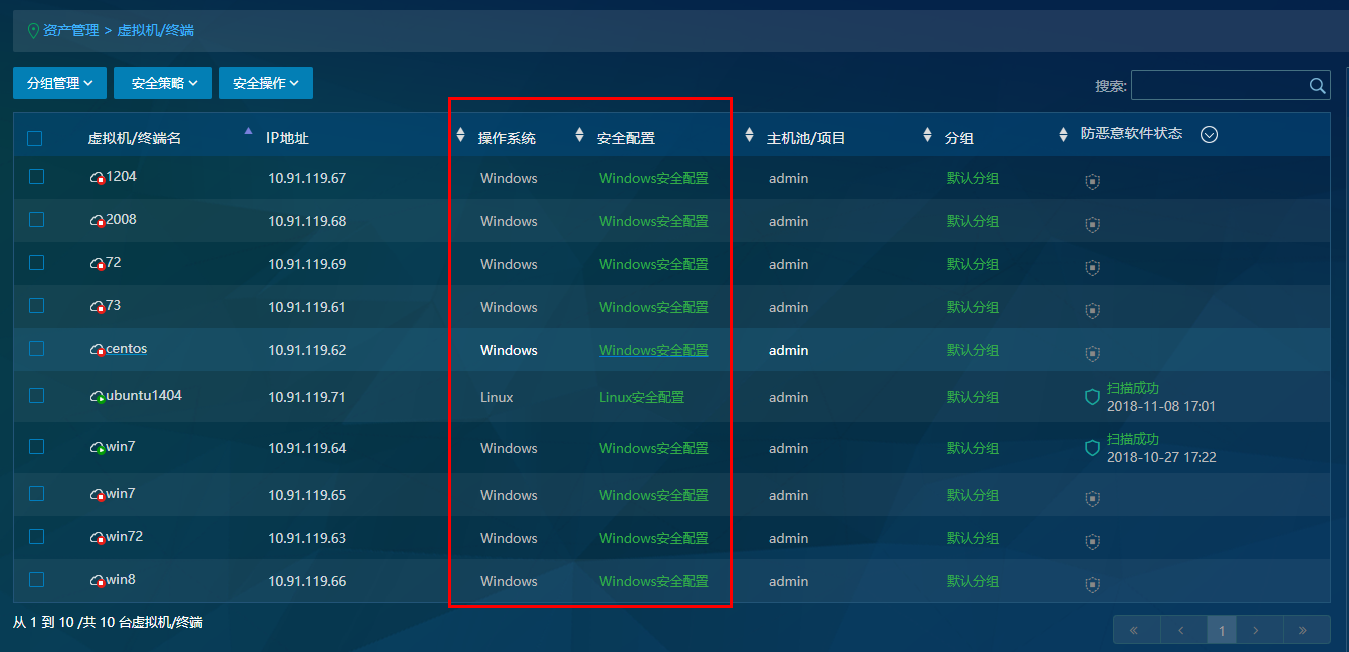

系统中有两种默认安全配置,即 Linux 安全配置、Windows 安全配置。系统会根据虚拟机的操作系统为其自动分配对应的安全配置。

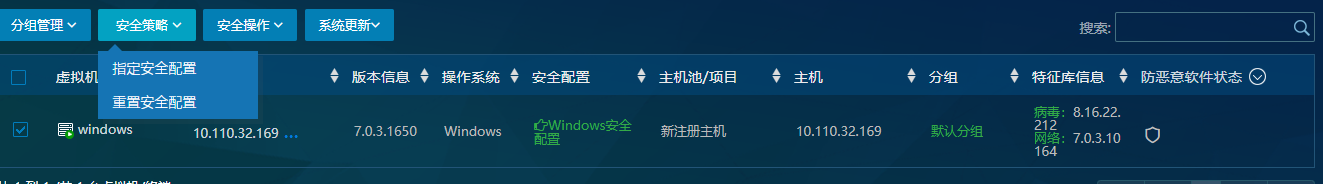

(1) 指定安全配置

在虚拟机列表选中一个或者多个虚拟机 。

点击"安全策略 > 指定安全配置",在弹出页面选择安全配置,然后确认。

这些虚拟机将使用指定的安全配置,虚拟机列表的"安全配置"前有一个小图标

表示其由手动指定。

表示其由手动指定。

(2) 重置安全配置:

手动指定安全配置后,也可以对指定的安全配置进行重置。

在虚拟机列表选中一个或者多个虚拟机 。

点击"安全策略 >重置安全配置"即可。

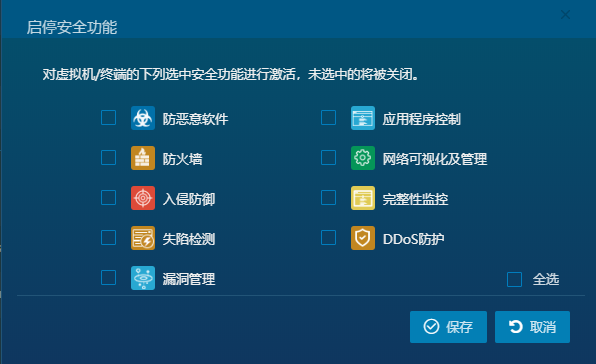

(3) 启停安全功能

安全功能只有处于激活状态,功能才会生效。

在虚拟机列表中选中一个或多个虚拟机

点击"安全策略 > 启停安全功能",在弹出页面选择要激活的安全功能,保存。

注意:只有被勾选的安全功能才会激活,没有被勾选的安全功能置关闭状态。

- 被启停的安全功能在虚机详情页面中会显示。在资产管理-虚拟机/终端页面点击虚拟机/终端名称进入对应的虚拟机详情页面。

安全操作

在虚拟机页面还能够对虚拟机进行扫描,包括快速扫描和全盘扫描和指定目录扫描

(1) 快速扫描

在虚拟机列表选中一个或者多个虚拟机。

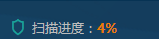

点击"安全操作>快速扫描",系统会开始对指定的虚拟机进行快速扫描,安全检测状态栏中会显示扫描进度。快速扫描的范围主要是 C 盘中的目录,包括:Program Files、Program Files(x86)、Windows、User(或用户)、Document and Settings。

扫描完成后,会显示扫描结果

(2) 全盘扫描

在虚拟机列表中选择虚拟机

点击"安全操作>全盘扫描",系统会开始对指定的虚拟机进行全盘扫描,实时检测状态栏中会显示扫描进度。全盘扫描的范围是虚拟机中的所有文件。

如果想要停止扫描,则点击"安全操作>停止扫描"即可。

如果扫描过程发现病毒,则病毒文件会在虚拟机内部进行隔离。

注:安全配置可以控制全盘扫描的目录范围。在安全配置防恶意软件的"扫描设置"可以指定扫描的目录。具体设置请参考"安全配置"帮助页面。

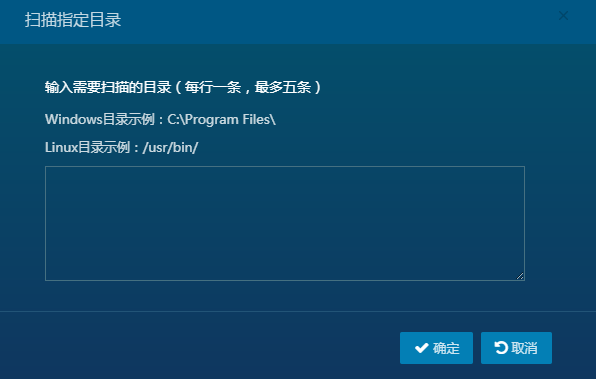

(3) 扫描指定目录

在虚拟机列表中选择虚拟机

点击"安全操作>扫描指定目录",在弹出窗口中填写需要扫描的目录

系统会开始对选中虚拟机的指定目录进行扫描,实时检测状态栏中会显示扫描进度。

如果想要停止扫描,则点击"安全操作>停止扫描"即可。

(4) 停止扫描

在虚拟机列表中选择虚拟机。

点击"安全操作>停止扫描",系统会开始对指定的扫描中的虚拟机进行停止扫描,停止扫描后虚拟机扫描状态将显示上次扫描完成的时间。

(5) 漏洞扫描

在虚拟机列表中选择虚拟机。

点击"安全操作>漏洞扫描",系统会开始对指定的虚拟机进行漏洞扫描。

(6) 完整性扫描

在虚拟机列表中选择虚拟机。

点击"安全操作>完整性扫描",系统会开始对指定的虚拟机进行完整性扫描。

注意:完整性扫描之前需先生成完整性基线。

(7) 重新生成完整性基线

在虚拟机列表中选择虚拟机。

点击"安全操作>重新生成完整性基线",系统会开始对指定的虚拟机重新生成完整性基线。基线生成之后可对虚拟机进行完整性扫描操作。

(8) 隔离失陷主机

在虚拟机列表中选择虚拟机。

点击"安全操作>隔离失陷主机",系统会开始对指定的虚拟机进行隔离失陷主机操作。

注意:隔离失陷主机需要在失陷检测出攻击行为后,提示需要隔离时才可隔离失陷主机。

(9) 取消隔离失陷主机

在虚拟机列表中选择虚拟机。

点击"安全操作>取消隔离失陷主机",系统会开始对指定的已隔离虚拟机进行取消隔离失陷主机操作。

分析呈现

防恶意软件

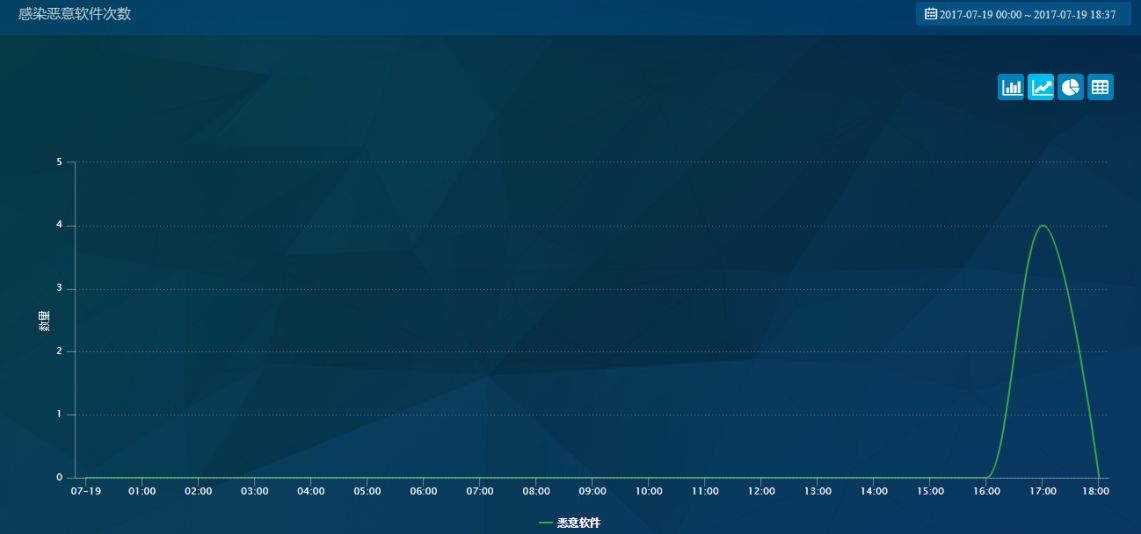

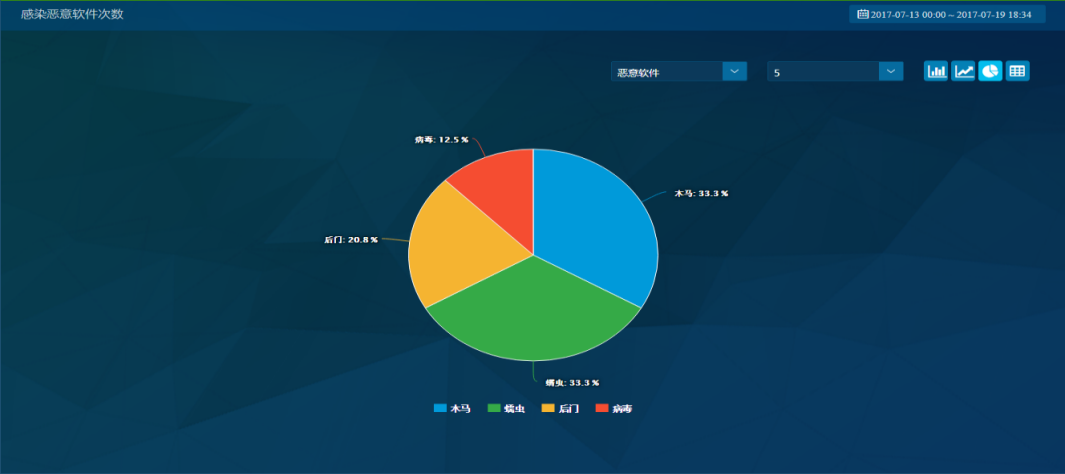

防恶意软件页面显示的是虚拟机感染恶意软件的历史数据。

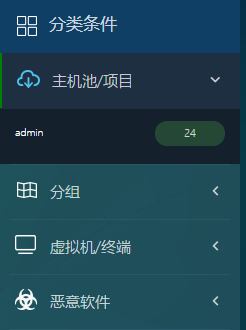

左边栏的分类情况,根据主机池(非 OpenStack 多租)/项目(OpenStack 多租)、分组(非 OpenStack 多租的所有项目视图)、虚拟机/终端、恶意软件进行分类统计,每种分类会显示出排名前五的分类统计情况。

在左侧栏中点击某个统计数据,可以查看其具体的信息。左边菜单选择的过滤条件也会显示在右边数据上方,可以点击过滤条件,从而取消使用该条件对数据进行过滤。

对于没有排名到前五内的分类情况,用户可以在每个分类上方的搜索框中进行搜索并选择,系统会以该分类的值作为过滤条件对数据进行过滤 ,右边部分会显示数据过滤的结果。

系统可以从时间维度进行数据过滤,可以查看今天、昨天、最近 7 天、本月、上月的历史数据,管理员还可以自定义需要查询的时间范围。管理中心最多保存 120 天的历史数据,超过 120 天的历史数据将会被删除。

可以选择以哪个维度进行数据显示,包括主机池/项目、分组、虚拟机/终端、恶意软件

也可以设置显示数据的数目(5,10,15,20)。

数据的展现可以是柱状图、线性图、饼图,也可以是每一条原始的日志记录。

点击 ,就能以线性图进行数据展现

,就能以线性图进行数据展现

点击 ,就能以饼图进行数据展现

,就能以饼图进行数据展现

点击 能够查看详细的日志信息,包括感染的时间、虚拟机名称、分组、虚拟机应用的安全配置、恶意软件类型、恶意软件名称及具体的文件名。日志信息每页显示 50 条,可以点击页面下方的

能够查看详细的日志信息,包括感染的时间、虚拟机名称、分组、虚拟机应用的安全配置、恶意软件类型、恶意软件名称及具体的文件名。日志信息每页显示 50 条,可以点击页面下方的 进行翻页;点击导出还能将日志导出至 excel 表中。

进行翻页;点击导出还能将日志导出至 excel 表中。

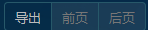

应用程序控制

左边栏的分类情况,根据主机池(非 OpenStack 多租)/项目(OpenStack 多租)、分组(非 OpenStack 多租的所有项目视图)、虚拟机/终端、应用程序名、状态进行分类统计,每种分类会显示出排名前五的分类统计情况。用户可以点击具体某个分类,可以以该条件对所有数据进行过滤。

对于没有排名到前五内的分类情况,用户可以在每个分类上方的搜索框中进行搜索并选择,通用系统会以该分类的值作为过滤条件对数据进行过滤。

右边部分会显示具体的数据统计,用户可以设定时间范围,可以选择以哪个维度进行数据显示,包括主机池/项目、分组、虚拟机/终端、进程名。也可以设置显示数据的数目(5,10,15,20)。

左边菜单选择的过滤条件也会显示在右边数据上方,用过可以点击过滤条件,从而取消使用该条件对数据进行过滤。

数据的展现可以是柱状图、历史线图、饼图,也可以是原始日志记录视图。

在原始日志视图,用户可以按页显示日志的详细信息。管理员还可以导出原始日志。点击"导出"按钮,将下载所有符合当前日志查询条件的日志。日志文件将保存为 CSV 格式,通常用 Excel 打开和查看。

完整性监控

左边栏的分类情况,根据主机池(非 OpenStack 多租)/项目(OpenStack 多租)、分组(非 OpenStack 多租的所有项目视图)、虚拟机/终端、严重性进行分类统计,每种分类会显示出排名前五的分类统计情况。用户可以点击具体某个分类,可以以该条件对所有数据进行过滤。

对于没有排名到前五内的分类情况,用户可以在每个分类上方的搜索框中进行搜索并选择,通用系统会以该分类的值作为过滤条件对数据进行过滤。

右边部分会显示具体的数据统计,用户可以设定时间范围,可以选择以哪个维度进行数据显示,包括主机池/项目、虚拟机/终端、严重性。也可以设置显示数据的数目(5,10,15,20)。

左边菜单选择的过滤条件也会显示在右边数据上方,用过可以点击过滤条件,从而取消使用该条件对数据进行过滤。

数据的展现可以是柱状图、历史线图、饼图,也可以是原始日志记录视图。

在原始日志视图,用户可以按页显示日志的详细信息。管理员还可以导出原始日志。点击"导出"按钮,将下载所有符合当前日志查询条件的日志。日志文件将保存为 CSV 格式,通常用 Excel 打开和查看。

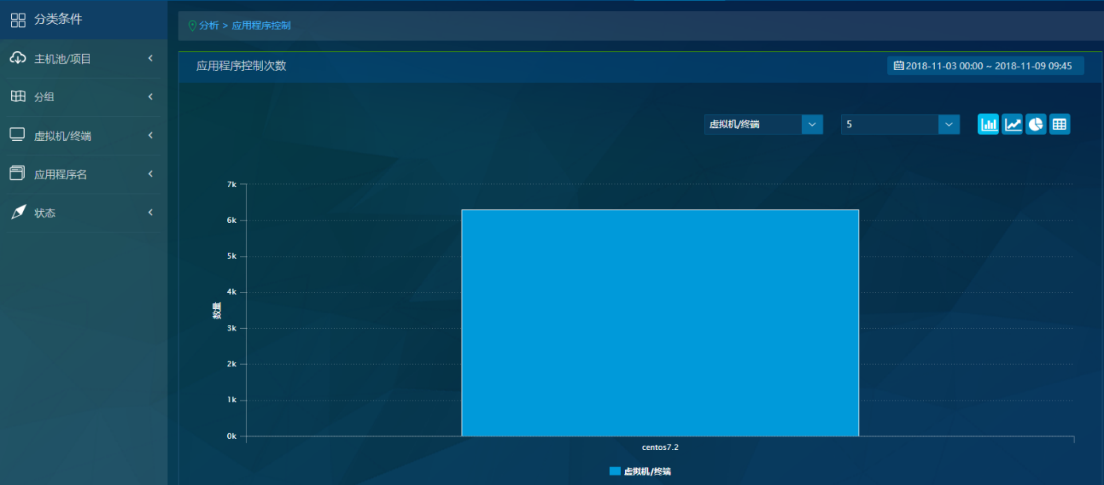

漏洞管理

左边栏的分类情况,根据主机池(非 OpenStack 多租)/项目(OpenStack 多租)、分组(非 OpenStack 多租的所有项目视图)、虚拟机/终端、漏洞名称、严重性进行分类统计,每种分类会显示出排名前五的分类统计情况。用户可以点击具体某个分类,可以以该条件对所有数据进行过滤。

对于没有排名到前五内的分类情况,用户可以在每个分类上方的搜索框中进行搜索并选择,通用系统会以该分类的值作为过滤条件对数据进行过滤。

右边部分会显示具体的数据统计,用户可以设定时间范围,可以选择以哪个维度进行数据显示,包括主机池/项目、虚拟机/终端、漏洞名称、严重性。也可以设置显示数据的数目(5,10,15,20)。

左边菜单选择的过滤条件也会显示在右边数据上方,用过可以点击过滤条件,从而取消使用该条件对数据进行过滤。

数据的展现可以是柱状图、历史线图、饼图,也可以是原始日志记录视图。

在原始日志视图,用户可以按页显示日志的详细信息。管理员还可以导出原始日志。点击"导出"按钮,将下载所有符合当前日志查询条件的日志。日志文件将保存为 CSV 格式,通常用 Excel 打开和查看。

防火墙/网络管理

左边栏的分类情况,根据主机池(非 OpenStack 多租)/项目(OpenStack 多租)、分组(非 OpenStack 多租的所有项目视图)、虚拟机/终端、网络协议、网络协议组、国家/地区以及城市进行分类统计,每种分类会显示出排名前五的分类统计情况。用户可以点击具体某个分类,可以以该条件对所有数据进行过滤。

对于没有排名到前五内的分类情况,用户可以在每个分类上方的搜索框中进行搜索并选择,通用系统会以该分类的值作为过滤条件对数据进行过滤。

右边部分会显示具体的数据统计,用户可以设定时间范围,可以选择以哪个维度进行数据显示,包括主机池/项目、虚拟机/终端、网络协议、网络协议组、国家/地区以及城市。也可以设置显示数据的数目(5,10,15,20)。

左边菜单选择的过滤条件也会显示在右边数据上方,用过可以点击过滤条件,从而取消使用该条件对数据进行过滤。

数据的展现可以是柱状图、历史线图、饼图、地图,也可以是原始日志记录视图。

原始日志记录视图下,用户可以设置每页显示的日志条数,通过前页和后页按钮进行数据的浏览。管理员还可以导出原始日志。点击"导出"按钮,将下载所有符合当前日志查询条件的日志。日志文件将保存为 CSV 格式,通常用 Excel 打开和查看。

失陷检测

左边栏的分类情况,根据主机池(非 OpenStack 多租)/项目(OpenStack 多租)、分组(非 OpenStack 多租的所有项目视图)、虚拟机/终端、风险级别进行分类统计,每种分类会显示出排名前五的分类统计情况。用户可以点击具体某个分类,可以以该条件对所有数据进行过滤。

对于没有排名到前五内的分类情况,用户可以在每个分类上方的搜索框中进行搜索并选择,通用系统会以该分类的值作为过滤条件对数据进行过滤。

右边部分会显示具体的数据统计,用户可以设定时间范围,可以选择以哪个维度进行数据显示,包括主机池/项目、虚拟机/终端、风险级别。也可以设置显示数据的数目(5,10,15,20)。

左边菜单选择的过滤条件也会显示在右边数据上方,用过可以点击过滤条件,从而取消使用该条件对数据进行过滤。

数据的展现可以是柱状图、历史线图、饼图、地图,也可以是原始日志记录视图。

原始日志记录视图下,用户可以设置每页显示的日志条数,通过前页和后页按钮进行数据的浏览。管理员还可以导出原始日志。点击"导出"按钮,将下载所有符合当前日志查询条件的日志。日志文件将保存为 CSV 格式,通常用 Excel 打开和查看。

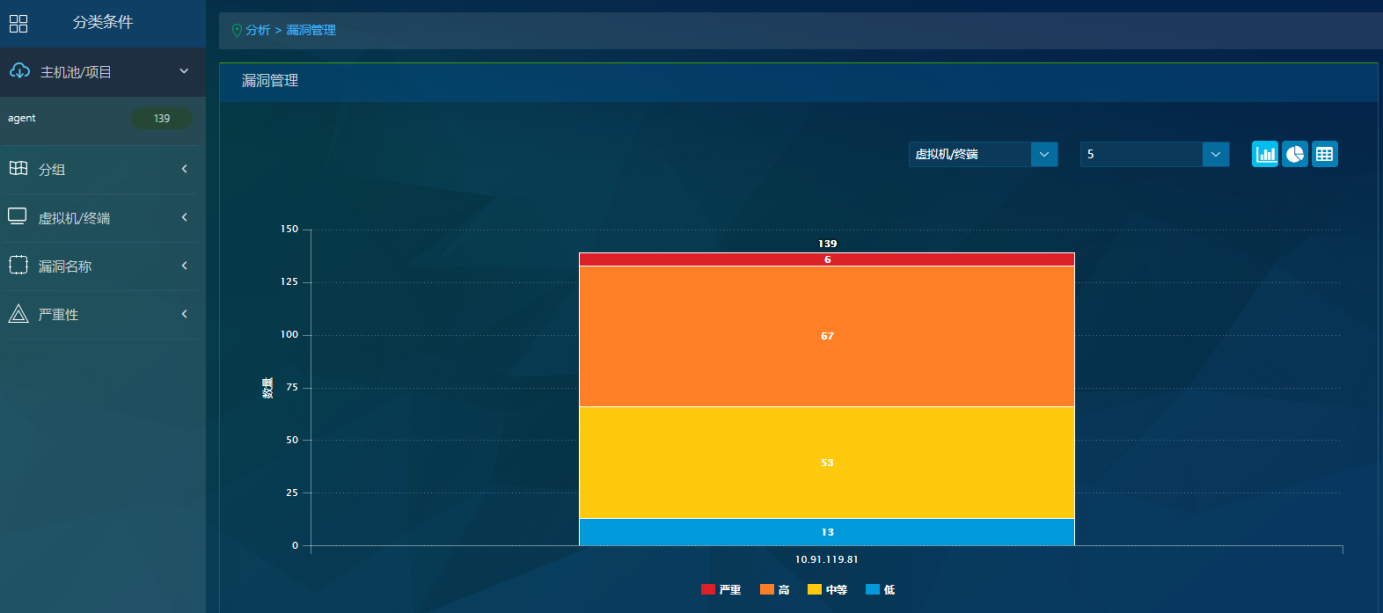

入侵防御

该页面主要显示虚拟机进行入侵防御的历史记录。

左边栏的分类情况,根据主机池(非 OpenStack 多租)/项目(OpenStack 多租)、分组(非 OpenStack 多租的所有项目视图) 、虚拟机/终端、攻击类型、国家/地区以及城市进行分类统计,每种分类会显示出排名前五的分类统计情况。用户可以点击具体某个分类,可以以该条件对所有数据进行过滤。

对于没有排名到前五内的分类情况,用户可以在每个分类上方的搜索框中进行搜索并选择,通用系统会以该分类的值作为过滤条件对数据进行过滤。

右边部分会显示具体的数据统计,用户可以设定时间范围,可以选择以哪个维度进行数据显示,包括主机池/项目、分组、虚拟机/终端、攻击类型、国家/地区以及城市。也可以设置显示数据的数目(5,10,15,20)。

左边菜单选择的过滤条件也会显示在右边数据上方,用过可以点击过滤条件,从而取消使用该条件对数据进行过滤。

数据的展现可以是柱状图、历史线图、饼图、地图也可以是原始日志记录视图。

原始日志记录视图下,用户可以设置每页显示的日志条数,通过前页和后页按钮进行数据的浏览。管理员还可以导出原始日志。点击"导出"按钮,将下载所有符合当前日志查询条件的日志。日志文件将保存为 CSV 格式,通常用 Excel 打开和查看。

网络可视化

该页面主要统计并展现虚拟机中产生的流量情况。

左边栏的分类情况,根据主机池(非 OpenStack 多租)/项目(OpenStack 多租)、分组(非 OpenStack 多租的所有项目视图) 、虚拟机/终端、网络协议、网络协议组、国家/地区以及城市进行分类统计,每种分类会显示出排名前五的分类统计情况。用户可以点击具体某个分类,可以以该条件对所有数据进行过滤。

对于没有排名到前五内的分类情况,用户可以在每个分类上方的搜索框中进行搜索并选择,通用系统会以该分类的值作为过滤条件对数据进行过滤。右边部分会显示具体的数据统计,用户可以设定时间范围,可以选择以哪个维度进行数据显示,包括主机池/项目、虚拟机/终端、网络协议、网络协议组、国家/地区以及城市。也可以设置显示数据的数目(5,10,15,20)。

左边菜单选择的过滤条件也会显示在右边数据上方,用过可以点击过滤条件,从而取消使用该条件对数据进行过滤。

数据的展现可以是柱状图、历史线图、饼图、地图也可以是原始日志记录视图。

原始日志记录视图下,用户可以设置每页显示的日志条数,通过前页和后页按钮进行数据的浏览。管理员还可以导出原始日志。点击"导出"按钮,将下载所有符合当前日志查询条件的日志。日志文件将保存为 CSV 格式,通常用 Excel 打开和查看。