产品简介

蜜罐系统(Inspur Honey Pot System,简称LHPS)是基于欺骗伪装技术,通过在攻击者入侵的关键路径上部署陷阱,探测攻击者在网络中发起的网络攻击,设置假目标,诱捕攻击者的攻击行为的安全服务, 帮助您快速构建更稳定、安全的应用。

产品优势

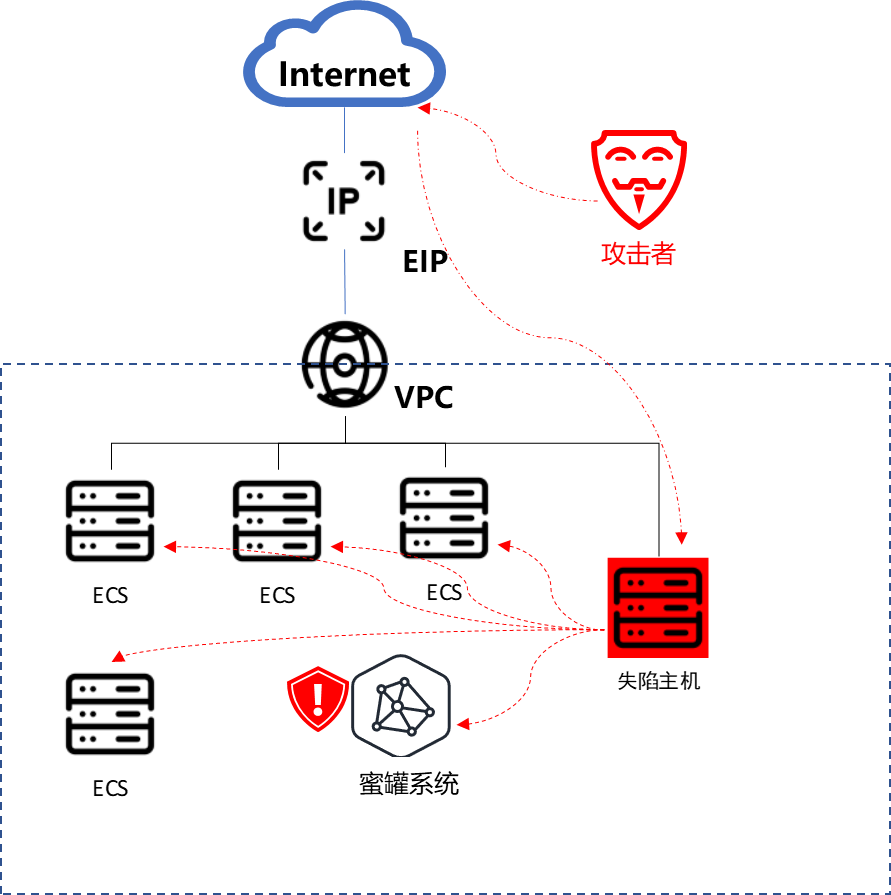

东西向流量威胁感知

在租户VPC内部署探针,对东西向流量中的恶意行为进行监听,帮助租户快速定位失陷主机等威胁源,协助租户解决内网威胁。

动态展示内网风险

具备统计分析功能,可以周期性展示内网受到攻击的情况。随着租户内网业务的变更,蜜罐系统可以自定义设置端口与业务系统保持一致,通过动态展示安全风险变化,可了解不同业务的风险情况

全端口扫描识别

除默认模拟的服务及自定义服务端口外,蜜罐系统还支持针对探针发起的全端口扫描识别,全面收集攻击行为,避免漏报。

功能介绍

常用服务模拟

蜜罐系统可以对常用的FTP、SSH、RDP、Telnet、MySQL、Redis、VNC、SQLServer、SNMP等16种协议进行服务模拟,可覆盖大部分业务系统所需提供的对外端口,全面侦测内部攻击

暴力破解识别

蜜罐系统针对远程管理类的协议和服务,可专业识别其登录行为,并设置告警阈值,在短时间内多次尝试登录的行为判定为暴力破解,并发出告警。

失陷主机判断

当租户VPC内云服务器被攻破成为肉机后,肉机大概率会横向进行扫描,主动探测各类存活的端口及服务,查看是否有可以利用的脆弱端口来继续扩大肉机控制数量。此时,蜜罐系统发现收到了大量针对高危端口的探测,包括探测存活以及登录尝试,则会判断攻击源为失陷主机,及时发出告警邮件。

告警邮件通知

蜜罐系统发现攻击事件或失陷主机后,将会向对应资产安全负责人发送邮件进行告警,及时提醒负责人进行应急响应处理。

白名单策略规避

某些租户的特殊业务会定时向内网的所有服务器发送数据包进行探测存活,使用常见或极特殊的端口,应对此类情况,蜜罐系统可以设置白名单IP及白名单端口。

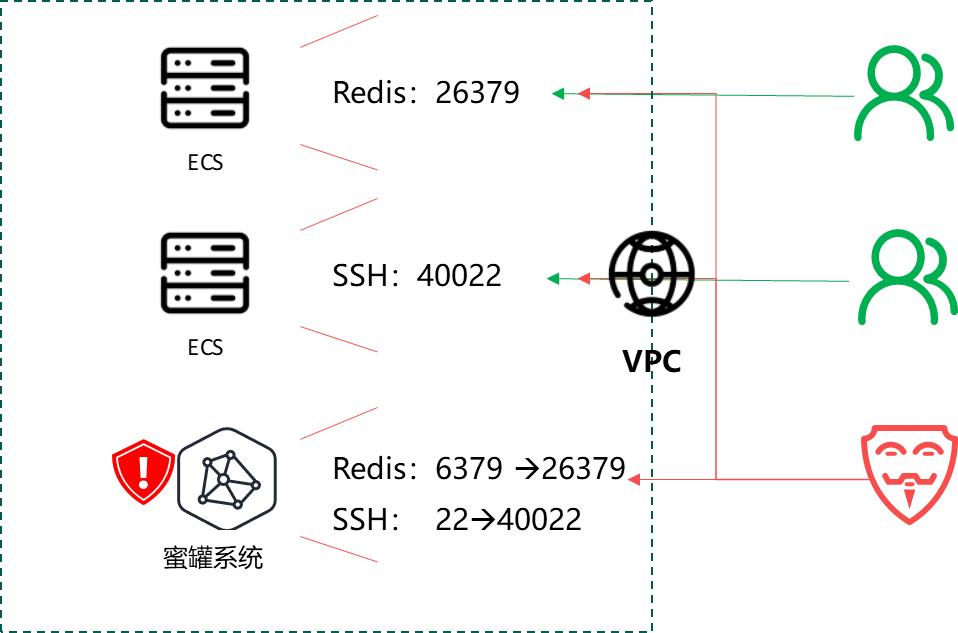

自定义端口设置

蜜罐系统支持对开放模拟的服务进行自定义端口设置,可以根据租户业务情况设置相应的端口,以更贴近业务真实状态,如果检测到有针对自定义端口发起的异常访问同样会进行告警以及失陷主机的判别。

应用场景

等保合规

随着信息系统和网络结构的复杂程度增加,内网中的风险越来越难控制。内网安全的重要性也逐渐引起国内外各安全管理组织的重视,如《网络安全等级保护》提出要求,GB/T 22239---2019《网络安全等级保护基本要求》于2019年5月10日正式发布,等保2.0对云安全区域边界设计技术要求:应能够识别、监控虚拟机之间的网络流量。蜜罐系统依靠部署在VPC内的探针,可实时感知内网攻击威胁。

攻防演练

攻击队通过互联网进入业务系统后,都会进行横向扫描,扩大攻陷的范围。在云环境下,蜜罐系统可以作为虚拟网络内的最后一道防线,通过对攻击的识别以及及时的告警通知,可以迅速发现网内已经被攻陷的主机,从而采取应急措施,并通过定位到的IP,查询相关日志,分析攻陷手段,形成溯源分析报告。

产品架构